Er dine enheder sikret mod cyberangreb?

Behovet for IoT sikkerhed stopper aldrig, da nye trusler konstant opstår! Virksomheder, selv dem der allerede har implementeret ekstra sikkerhedsforanstaltninger som f.eks. IoT Safe, skal løbende tilføje nye sikkerhedstiltag for, at holde deres netværk, enheder, data og applikationer sikre og beskyttede.

Sikkerhed er en af de største udfordringer, som virksomheder, OEM’er og løsningsudbydere står overfor, når de designer og implementerer et IoT-projekt. Dette er en udfordring, der konstant fremhæves af branchens analytikere. Wireless Logic Nordic har udviklet en vejledning, som vi bruger til at hjælpe virksomheder med at vurdere deres setup, samt opbygge og implementere en strategi for at beskytte både deres enheder og indtjening.

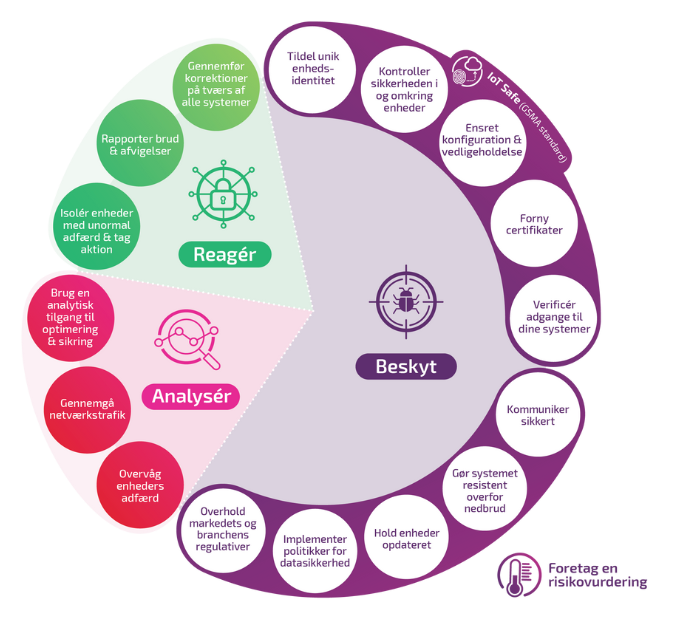

Beskyt, Analýser og Reagér

Vi har opdelt det i Beskyt, Analysér og Reagér inden for sikkerhed, hver med en række underliggende detaljerede kriterier, der kan bruges til at vurdere processer, personer, lovgivning, regulatorisk overholdelse og teknologiløsninger.

IoT-løsninger, der er i overensstemmelse med kommende lovgivning ( NIS2, EU Cyber Resilience, UK Product Safety, Telecom Infrastructure, US IoT Cybersecurity Improvement), vil opnå en stærkere position i markedet. Disse standarder bliver vigtige faktorer i mange virksomheders processer.

1.5 mia.

Antallet af angreb på IoT-enheder alene i 1. halvdel af 2021

(registreret af Kaspersky)

$4.5 mio.

Den gennemsnitlige omkostning ved et ransomware-angreb (IBM)

85%

af virksomheder siger, at sikkerhedsbekymringer udgør en betydelig hindring ved forbundet enheder (Omdia)

$3 mio.

Den gennemsnitlige besparelse forbundet med fuldt implementeret sikkerheds-AI og automatisering (IBM)

77%

stigning i malware-angreb på IoT-enheder i 1. halvår 2022

(Sonicwall)

$600 mio.

Én enkelt tilbagekaldelse af medicinsk udstyr på grund af en uadresseret sårbarheder kan koste op til 600 millioner dollars (McKinsey)

Beskyt

Administrer din cyber-attack flade for at forhindre uautoriseret adgang til enheder, cloud-infrastruktur og data.

Analysér

Udnyt brugsbaserede indsights og detaljeret analyse af enheds- og netværksadfærd for at opdage cybersikkerhedstrusler.

Reagér

Anvend automatiserede foranstaltninger mod problematiske enheder og systemer for at isolere sikkerhedsbrud og iværksætte afhjælpende tiltag.

Beskyt, Analysér og Reagér på IoT sikkerhedstrusler

Vores 360 graders IoT Security Management Framework hjælper kunder med at beskytte deres investeringer, omdømme og indtjening.

16 bestemmelser, der passer godt til standarder som ETSI EN 303 645 og muliggør, at IoT-enhedproducenter og løsningsudbydere kan gøre deres IoT-løsninger mere sikre fra starten.

Vores IoT-sikkerhedseksperter har udviklet en IoT sikkerhedsvejledning, som er opdelt i en række bestemmelser – Beskyt, Analysér og Reagér. Hvis du vil vide mere om, hvordan dette er struktureret, kan du downloade guiden.

Vi er her for at hjælpe

Vi står til rådighed for at hjælpe med at vurdere din nuværende tilgang til IoT-sikkerhed, herunder processer, personer, regulativer og teknologier. Baseret på vurderingen og din risiko, vil vi hjælpe dig med at opbygge og implementere en strategi for at beskytte dine enheder og din indtjening.

Vi leverer en række løsninger på enheds-, netværks- og applikationslaget for at hjælpe med at forsvare, opdage og reagere på sikkerhedstrusler.

Conexa

Conexa

Vores globale core-netværk, designet til IoT, giver realtidskontrol og overvågning af adfærden hos IoT-enheder.

Cloud Secure

Inkluderer IoT SAFE-teknologi til at løse udfordringer med IoT-enhedsidentitet og muliggøre sikker dynamisk skalerbarhed.

IoThink Solutions

Byg, udvikle, og fjern-optimer din sikre IoT-applikation eksternt ved hjælp af digitale tvillinger og dataanalyse.

SIMPro

Forenkler og automatiserer styring af forbindelser på en enkelt sikker platform med API- eller UI-adgang.

Anomaly Detection

Anomaly Detection

Overvåg kommunikationen mellem enhed og skyen, samt fremhæv afvigelser fra normal adfærd.

DevicePro

Gør det muligt at overvåge i realtime og administrere enheder og hardware eksternt, alt sammen gennem én platform.

24/7 Global Operations

Overvågning, advarsler og rapportering døgnet rundt af enheds-, netværksadfærd og sikkerhedstrusler.

NetPro

Sikker og stabil privat netværksløsning, der integrerer virksomheder med deres flåde af cellulære IoT-enheder.

IoT Security Framework

En 360 graders oversigt over IoT-sikkerhed og et udvalg af Beskyt, Analysér og Reagér foranstaltninger, der dækker processer, mennesker, lovgivning, regulatorisk overholdelse og teknologiske løsninger.

IoT Security-as-a-Service Rapport

Matt Hatton, stiftende partner hos Transforma Insights, giver virksomheder indsigt i det udviklende IoT-sikkerhedslandskab og bedste praksis for at reducere risikoen for sikkerhedstrusler.

![]()

IoT Security Webinar

Branche eksperter som Matt Hatton, stiftende partner hos Transforma Insight, David Rogers, administrerende direktør for Copper Horse og formand for GSMA Fraud and Security Group, samt Simon Trend, admin. direktør for Group Services hos Wireless Logic, forklarer, hvordan virksomheder kan reducere IoT-sikkerhedstrusler gennem en 360 graders tilgang.

Relateret indhold

Hvad nu?...

Kontakt os i dag for at tale med en konsulent eller lære, hvordan du kan anvende IoT Security Framework i din virksomhed.

Ring på +45 7022 2045